Kısaca:Apple, uygulamaları ve App Store için kapsamlı güvenlik yaklaşımını sürekli olarak övüyor. Gönderileri incelemek için bir insan incelemeci ve araç ordusu kullanıyor. Yine de geliştiriciler kötü amaçlı uygulamaları kontrollerden geçirmeye devam ediyor. İşte kullandıkları bazı teknikler ve Apple’ın bunları durdurmak için neler yapabileceği.

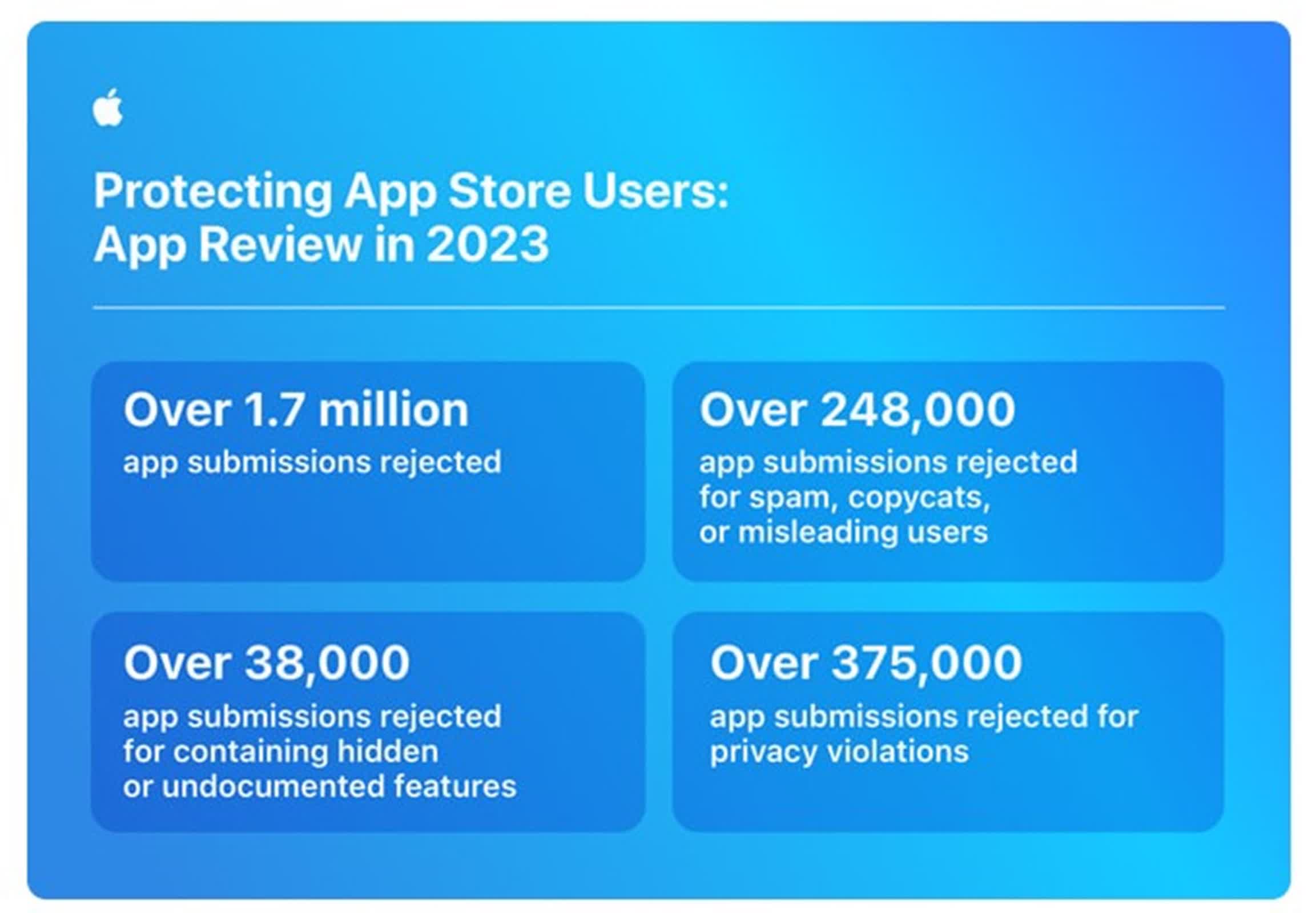

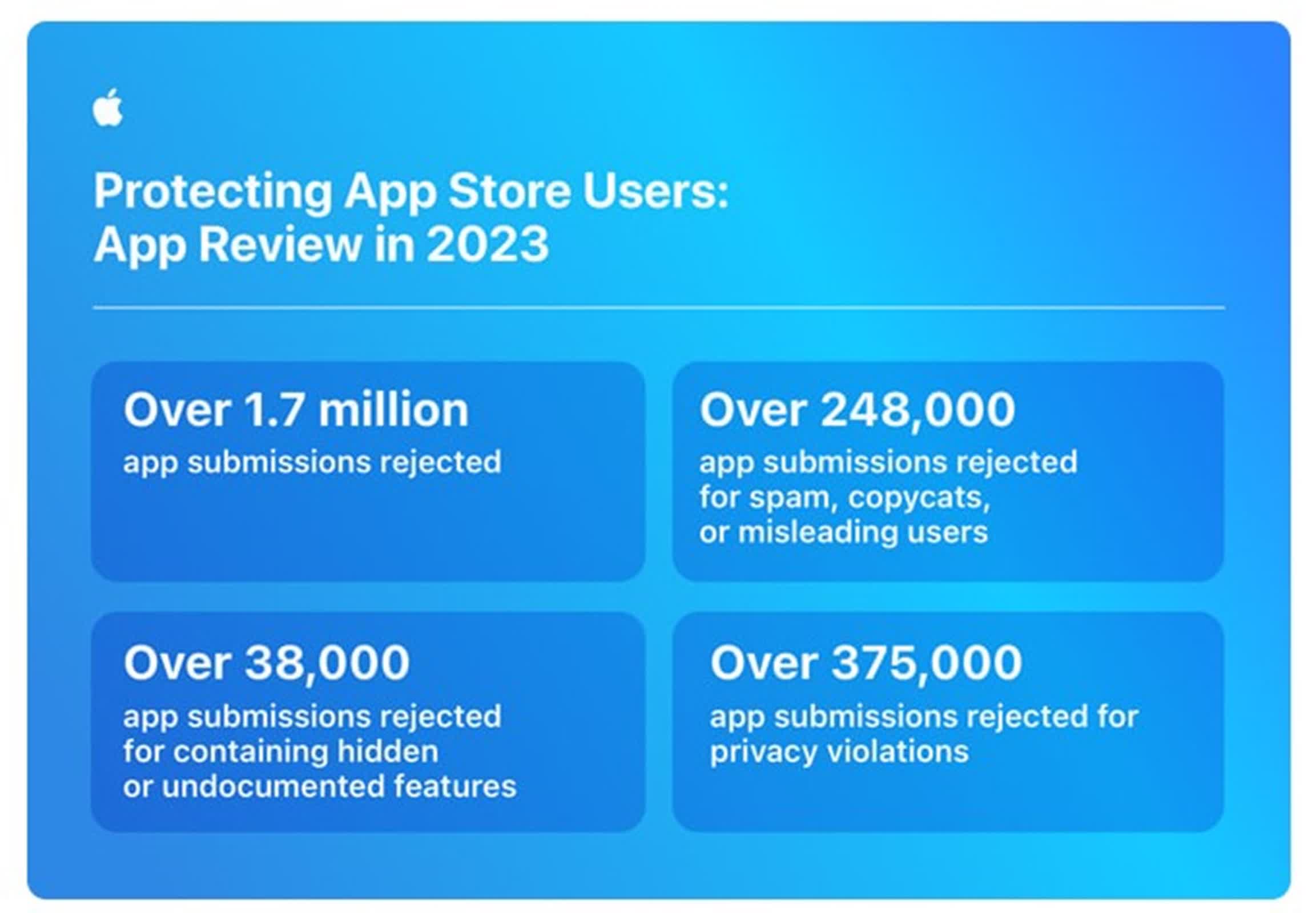

Apple, uygulamalarını kötü amaçlı yazılımlardan ve kurcalamalardan korumak için kapsamlı güvenlik önlemleri kullanır. Kullanıcılar, önce kapsamlı bir inceleme sürecinden geçtikleri App Store’dan yalnızca iOS ve iPadOS uygulamalarını indirebilirler. Bu kapsamlı girişim, yüksek güvenlik standartlarını korumak için otomatik sistemleri insan inceleyicilerle birleştirir. Şirketin Uygulama İnceleme ekibi, potansiyel dolandırıcılık ve gizlilik ihlallerini tespit etmek için çeşitli araçlar kullanarak haftalık olarak yaklaşık 132.500 uygulama gönderimini değerlendirmek zorunda olan 500’den fazla uzmandan oluşur. Bu çabalara rağmen, bazı kötü amaçlı uygulamalar hala sızmayı başarıyor.

Bu yazın başlarında 9to5Mac, fotoğraf yönetim aracı kisvesi altında gizlenen korsan bir yayın uygulamasının, gerçek amacını gizlemek için konum tabanlı işlevselliği kullanarak Apple’ın App Store İnceleme ekibini atlatmayı başardığını bildirmişti.

“Collect Cards: Store Box” adlı bir uygulama App Store’da bir yıldan uzun süre mevcuttu ve sonunda Brezilya’nın en çok indirilen ikinci ücretsiz uygulaması haline geldi ve ardından kaldırıldı. Uygulama, ABD’deki Apple yorumcularına basit bir arayüz sunarken diğer bölgelerde Netflix, Disney+, Amazon Prime Görüntü, HBO Max ve hatta Apple TV+’dan korsan içerikler sağladı. ABD’deki kullanıcılar için tüm yayınla ilgili özelliklerini gizleyerek, Apple çalışanları yalnızca fotoğraf ve videolara odaklanan basitleştirilmiş bir sürüm gördüler.

Önlemlerine ve tarama önlemlerine rağmen, Cupertino, geliştiricilerin uygulamalarını mağazaya koymadan önce aldatıcı taktiklerini tespit edip engellemeye çalışarak aralıksız bir kedi-fare oyunu oynuyor. Şaşırtıcı olmayan bir şekilde, Google da benzer sorunlarla karşı karşıya ve her yıl Google Play’i yüzlerce kötü uygulamadan temizliyor.

// İlgili Öyküler

- Son derece karmaşık bir kötü amaçlı yazılım, Google’ın Play Store’unda yıllarca tespit edilemeden gizlendi

- Apple ilk mobil PC emülatörünü onayladı, ancak kısıtlamalar performansı ciddi şekilde engelliyor

Ancak Apple birçok dolandırıcılık faaliyetini durdurdu. Geçtiğimiz yıl, 153 milyondan fazla sahte müşteri hesabını engellediğini ve dolandırıcılık ve kötüye kullanım nedeniyle yaklaşık 374 milyon geliştirici hesabını devre dışı bıraktığını övünerek söylemişti. Ayrıca son 12 ayda korsan vitrinlerdeki 47.000’den fazla yasadışı uygulamayı tespit ettiğini ve kullanıcılara ulaşmasını engellediğini söyledi. Ne yazık ki kötü niyetli kişiler yöntemlerini sürekli olarak geliştiriyor ve yem ve değiştirme taktikleri ve gizli özellikler gibi karmaşık tekniklerle Apple’ın güvenlik önlemlerini aşmaya çalışıyor.

Konum tabanlı aldatmacanın bir başka örneği de 2017’de Uber’in Cupertino’daki Apple genel merkezinin etrafında bir “coğrafi sınır” oluşturmakla suçlanmasıyla yaşandı. Apple’ın inceleme ekibi de dahil olmak üzere bu bölgede uygulamayı kullanan herkes için uygulama, Uber’in web genelinde kullanıcıları parmak iziyle izlemek ve takip etmek için kullandığı kodu otomatik olarak devre dışı bıraktı.

Dürüst olmayan geliştiricilerin konum tabanlı işlevselliğin yanı sıra emrinde çok daha fazla yöntem vardır. Bu yöntemler, uygulamaları çeşitli konumlarda veya uzun süreler boyunca kapsamlı bir şekilde test edemeyen Apple’ın inceleme sürecindeki sınırlamaları istismar eder.

Bir taktik, geliştiricilerin yeni bir yapı göndermeden uygulamalarının bölümlerini onaydan sonra güncellemelerine olanak tanıyan React Native ve Microsoft’un CodePush SDK’sını kullanmayı içerir. Başka bir yöntem, otomatik incelemeler sırasında tespit edilmekten kaçınmak için coğrafi konum API çağrılarını birkaç saniye geciktirir.

Bazı geliştiriciler inceleme süreci boyunca yalnızca temel, uyumlu özellikler sunar ve daha sonra gizli veya kötü amaçlı işlevler sunmak için CodePush’ı kullanır. Diğerleri, farklı geliştirici hesapları aracılığıyla paylaşılan kod tabanlarına sahip birden fazla uygulama dağıtır ve tüm örnekleri izleme ve kaldırma çabalarını karmaşıklaştırır.

Daha aldatıcı durumlarda, uygulamalar masum yazılımlar gibi görünür ancak onaylandıktan sonra tamamen farklı bir şeye dönüşebilir. Geliştiricilerin bu tür hileleri denemesini engellemek neredeyse imkansızdır.

Ancak 9to5Mac, Apple’ın uygulama gönderme sürecini iyileştirebileceğini söylüyor. Örneğin, inceleme ekibi yazılımın diğer konumlardaki davranışını kontrol etmek için ek testler uygulayabilir. Ayrıca, güvenlik araştırmacılarının bunları işaret etmesine tepki vermek yerine App Store’dan dolandırıcılıkları bulma ve kaldırma konusunda daha proaktif olabilir.