O NE LAN?! Fidye yazılımı saldırıları ne kadar korkunç olsa da, failler onları daha da kötüleştirmenin bir yolunu bulmuş: Kurbanlara psikolojik olarak saldırarak paralarını vermelerini sağlamaya çalışıyorlar. Bu yöntemlerden biri de şirket yöneticilerinin çocuklarına ait telefon numaralarından aranmasıdır.

Bu yıl San Francisco’da düzenlenen RSA Konferansı’nda (The Reg aracılığıyla) Google Güvenlik Tehdit İstihbarat Panelinde konuşan Google’ın sahibi olduğu siber güvenlik firması Mandiant’ın CTO’su Charles Carmakal şunları söyledi: “Tehdit aktörlerinin çocukların telefonlarının SIM’ini değiştirdiği durumları gördük yöneticilerin çocuklarının telefon numaralarından yöneticilerle telefon görüşmesi yapmaya başlayın.”

Carmakal, çocuğunuzdan gelen bir telefon görüşmesini yalnızca cevaplamak ve bir yabancının sesini duymak gibi psikolojik ikilemlere dikkat çekti. “Bazen arayan kimliği sahtekarlığı oluyor. Diğer zamanlarda ise aile üyelerinin SIM kartını değiştirdiğini görüyoruz” dedi.

Fidye yazılımı çeteleri, yıllar geçtikçe dosyaları şifreleyen kötü amaçlı yazılım dağıtmaktan, aynı zamanda onları çalmaya ve talepler karşılanmadığı takdirde hassas verileri çevrimiçi olarak yayınlamakla tehdit etmeye kadar gelişti. Bu tür operasyonlardan 2023’te 1 milyar dolardan fazla gelir elde edildi; bu da bunların suçlular arasında neden bu kadar popüler kaldığını açıklıyor.

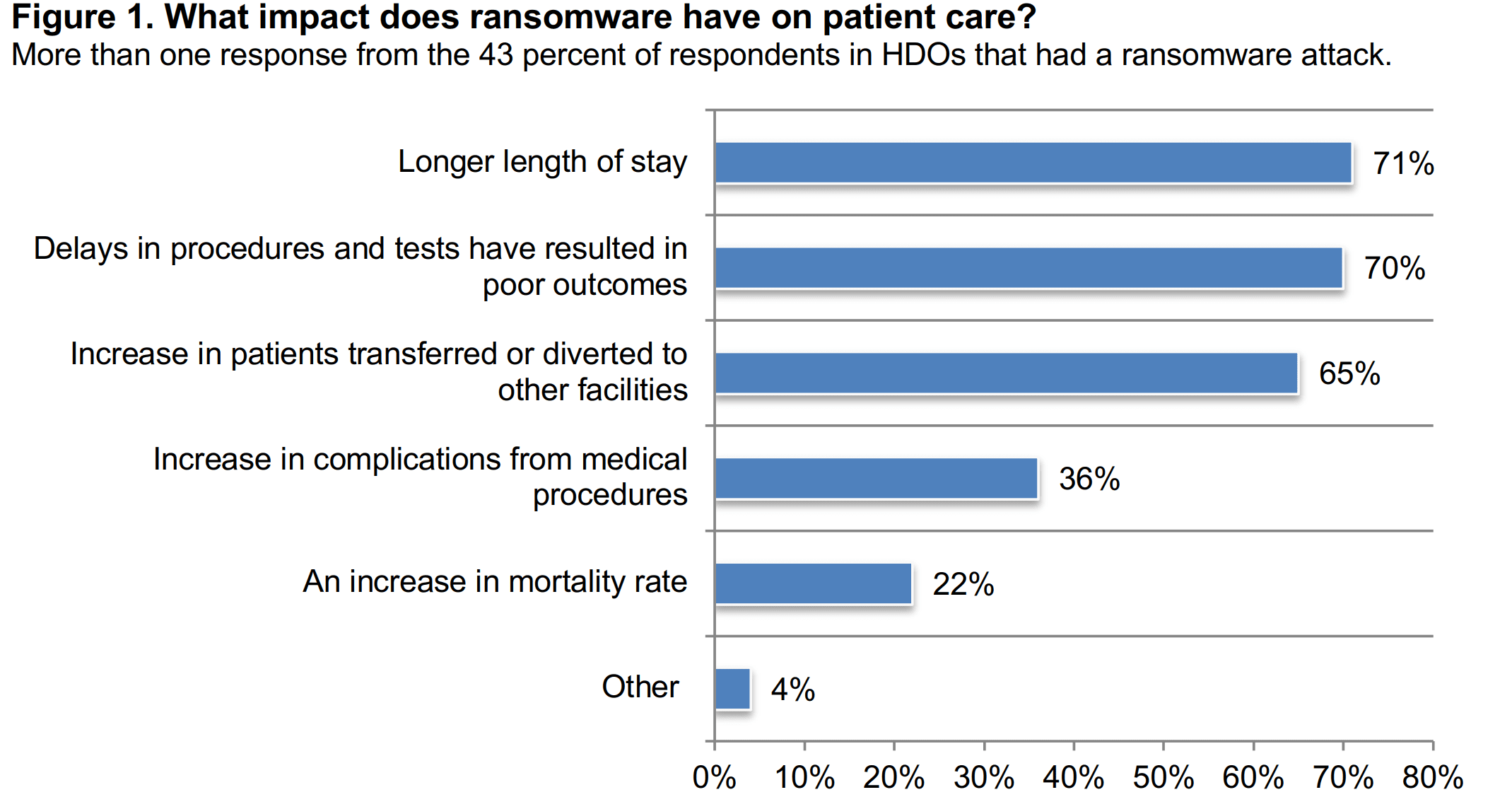

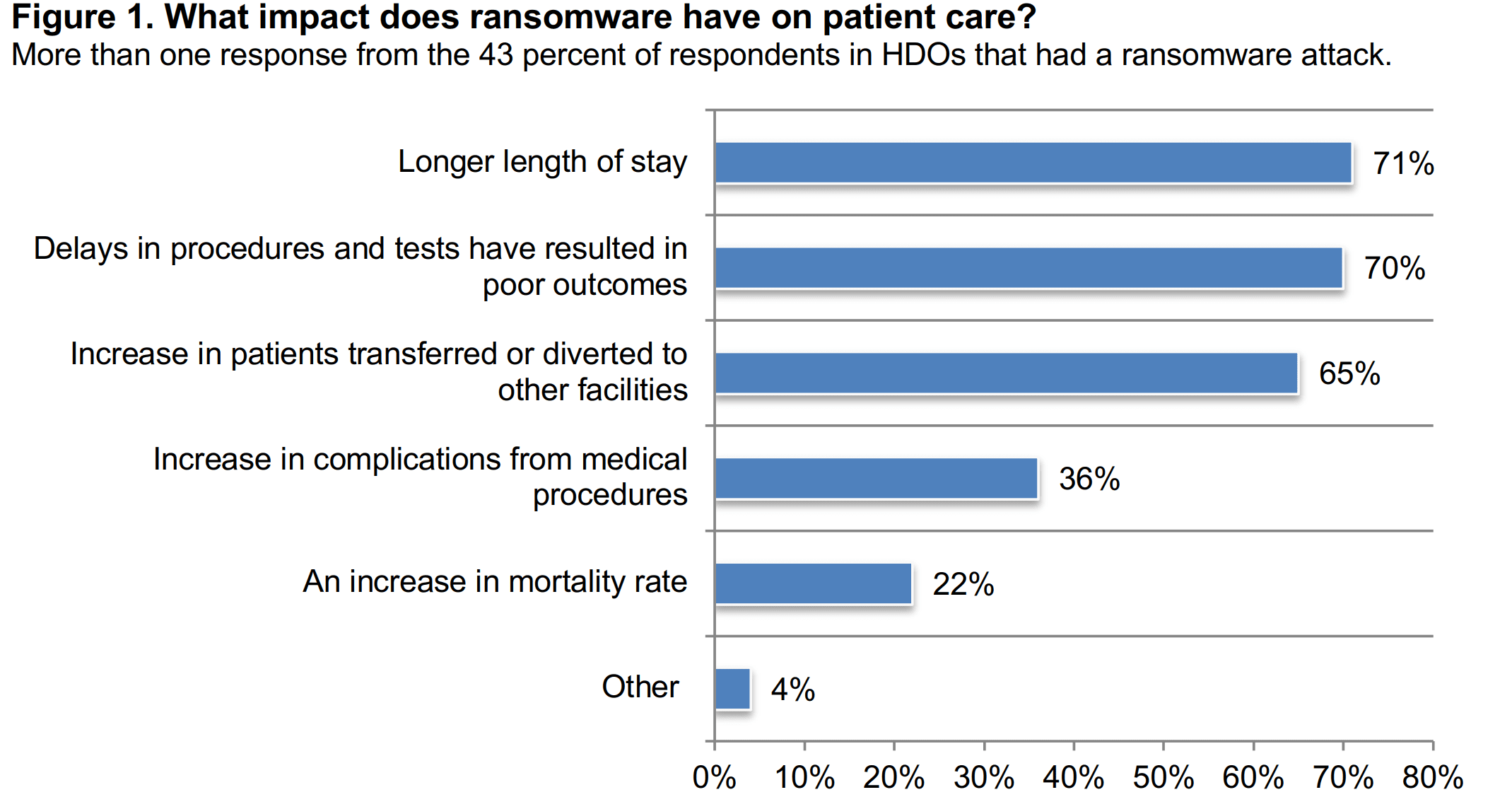

Fidye yazılımının en kötü yanlarından biri, birçok bilgisayar korsanının bunu hastaneler gibi sağlık tesislerini hedeflemek için kullanmasıdır. Bu olaylar hassas bilgilerin güvenliğini tehdit edebilir, hastaların hastanede kalış süresini uzatabilir ve hatta insanların hayatlarını riske atabilir, bu da hedeflerin ıslık çalma olasılığının daha yüksek olduğu anlamına gelir.

// İlgili Öyküler

- Siber suçlar tıslamıyor: REvil hacker’ı 13 yıl hapis ve 16 milyon dolar para cezası aldı

- FBI ve NCA, Lockbit’in ele geçirilen sitesini bir nedenden dolayı taklit etti

Teknoloji araştırma sağlayıcısı Omdia’ya göre, sağlık sektörü 2023’ün ilk dokuz ayında 241 siber saldırıya uğradı. Bu, hükümetten (147) 100’den fazla ve yazılım, donanım ve BT hizmetlerinden (91) neredeyse üç kat daha fazla.

Kolluk kuvvetleri, fidye yazılımı saldırılarının kurbanlarına defalarca fidye parası ödememelerini söylüyor çünkü faillerin şifre çözme anahtarını teslim edeceğine dair bir garanti yok. Bunu yapmak aynı zamanda örgütün tıslamaya istekli olduğunu, başkalarını ve hatta aynı suçluları yeni saldırılar başlatmaya teşvik ettiğini de gösterir.

SIM değiştirme/kimlik sahtekarlığı, fidye yazılımı çetelerinin, kripto ödemelerini devretme konusunda baskı hissedecekleri umuduyla, meçhul kuruluşlar yerine nasıl insanlara daha fazla odaklanmaya başladığını gösteriyor. “Bu konu ‘müşterilerimi korumam gerekiyor mu?’ ile ilgili değil. Ancak ‘çalışanlarımı ve çalışanların ailelerini nasıl daha iyi korurum?’ hakkında daha fazla bilgi edinin. Bu oldukça korkutucu bir değişim” dedi Carmakal. “Kurbanları ne kadar zorlamaya çalıştıkları konusunda gerçekten hiçbir angajman kuralı olmayan birkaç tehdit aktörü var.”

İyi haber şu ki fidye yazılımı operatörleri ağır hapis cezalarıyla karşı karşıya. Bir REvil hacker’ı yakın zamanda 13 yıl parmaklıklar ardında hapis cezasına çarptırıldı ve 16 milyon dolar para cezasına çarptırılması emredildi. Ayrıca LockBit fidye yazılımı grubu üyesinin dört yıl hapis cezasına çarptırıldığı ve 635.000 dolar para cezasına çarptırıldığı bir durum da vardı.