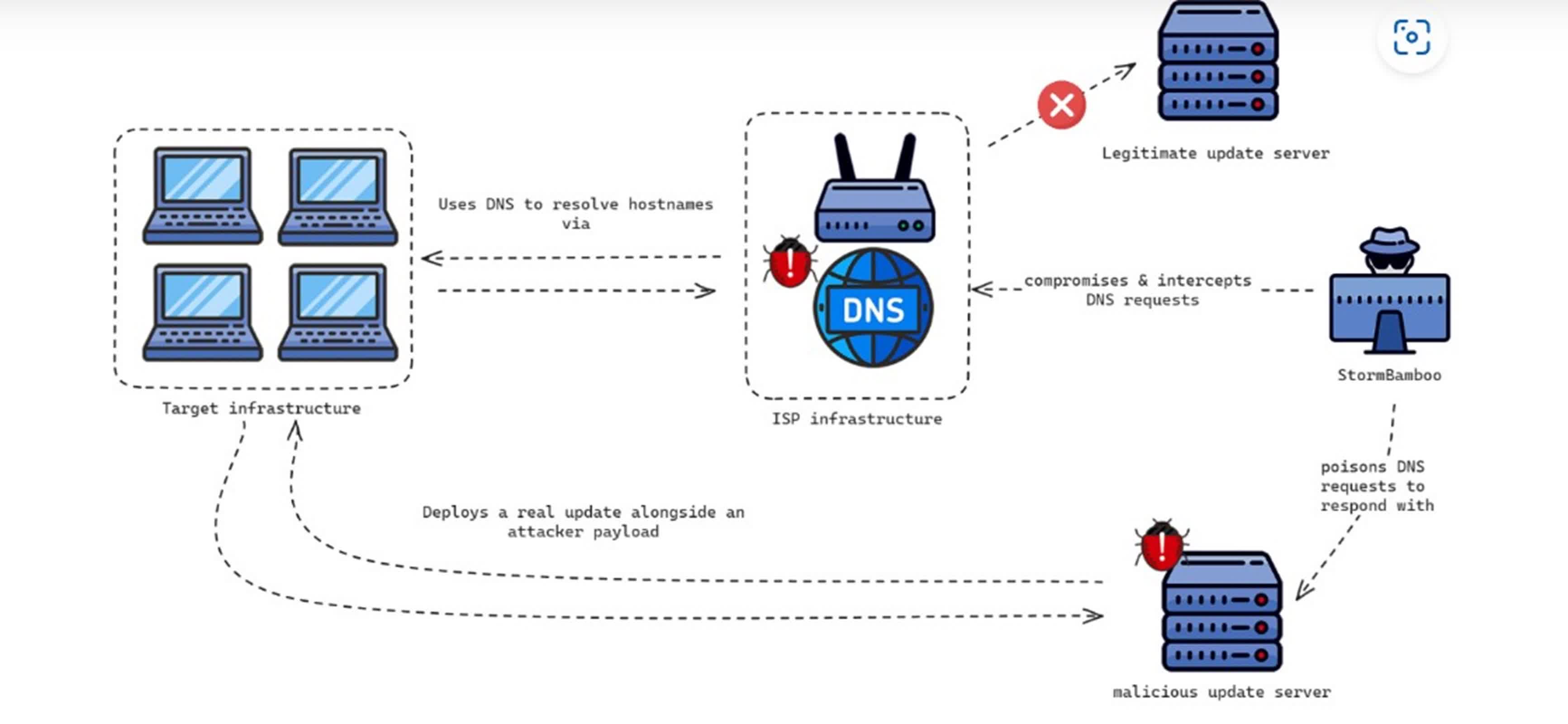

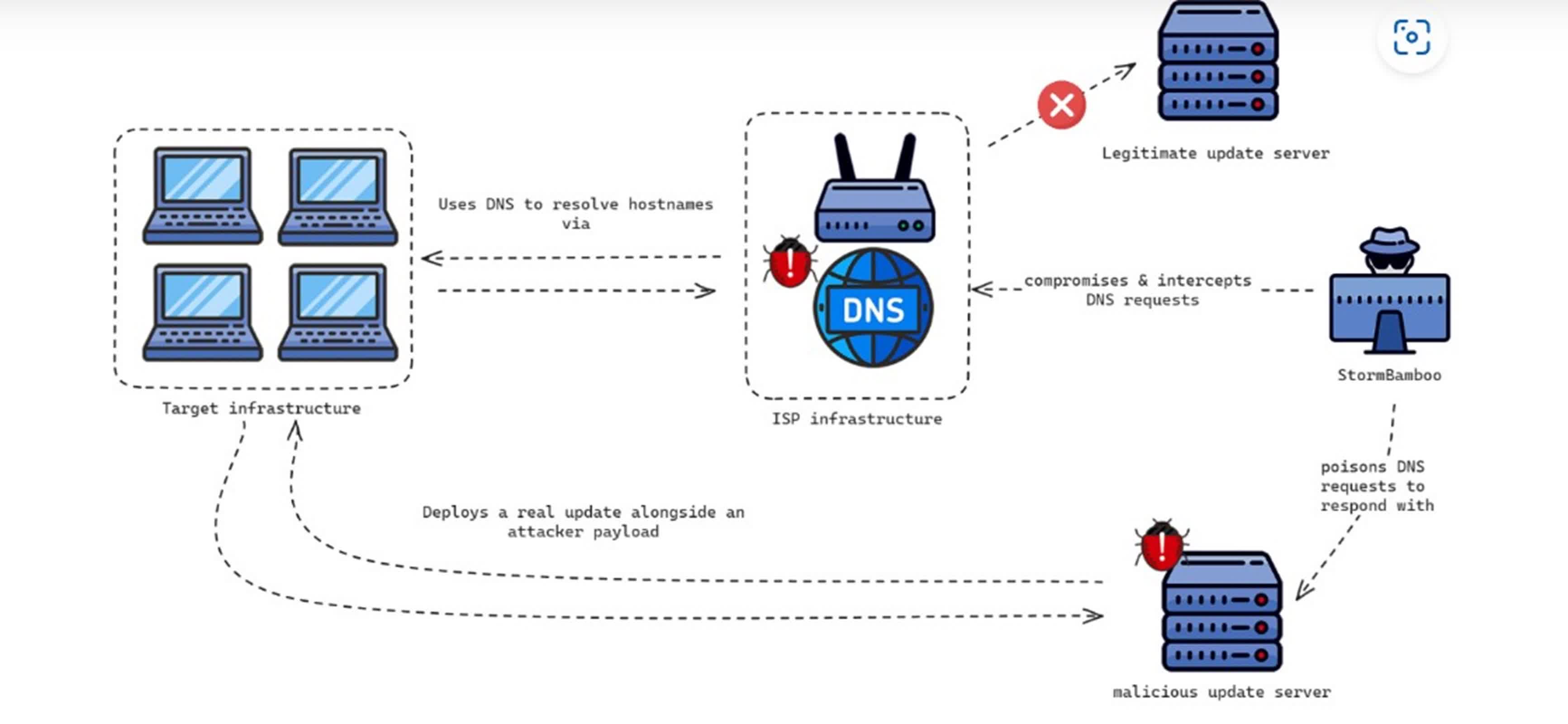

Kısaca:Geçtiğimiz yıl Volexity, Çinli hack grubu StormBamboo ile bağlantılı kötü amaçlı yazılımlarla enfekte olmuş sistemleri içeren bir olayı tespit etti ve buna yanıt verdi. Başlangıçta şüpheler, tehlikeye atılmış bir güvenlik duvarına işaret ediyordu ancak daha detaylı inceleme, DNS zehirlenmesinin İSS düzeyinde gerçekleştiğini ortaya koydu. Bu saldırı, birçok çağdaş siber tehdit gibi, oldukça karmaşıktı ve yazılım güncelleme süreçlerini güvence altına almanın önemini vurguluyor.

Yeni bir ifşada, Volexity’deki güvenlik araştırmacıları Çinli hack grubu StormBamboo tarafından düzenlenen karmaşık bir siber saldırıyı bildirdi. 2023’ün ortalarında tespit edilen saldırı, birden fazla kuruluşa karşı yaygın DNS zehirleme saldırıları başlatmak için bir internet servis sağlayıcısının tehlikeye atılmasını içeriyordu. Otomatik yazılım güncelleme süreçlerindeki güvenlik açıklarından yararlanarak StormBamboo, hem macOS hem de Windows sistemlerine kötü amaçlı yazılım yüklemeyi başardı ve endişe verici düzeyde çok yönlülük ve erişim gösterdi.

StormBamboo, HTTP gibi güvenli olmayan güncelleme mekanizmalarını kullanan ve dijital imzaları düzgün bir şekilde doğrulamayan uygulamaları hedef alarak otomatik yazılım güncellemelerine bağlı belirli etki alanları için DNS sorgu yanıtlarını değiştirebildi. Bu güvenlik açıklarından yararlanarak StormBamboo, güncelleme isteklerini meşru güncellemeler yerine kötü amaçlı yazılım yükledikleri kendi sunucularına yönlendirebildi.

İnternet servis sağlayıcısı konuyu araştırdığında, çeşitli ağ bileşenlerini çevrimdışı hale getirdi ve DNS zehirlenmesi hemen durdu; bu da saldırının tehlikeye atılan altyapıya bağımlı olduğunu ortaya koydu.

Belki de en dikkat çekici olanı, kullanıcılar Google’ın 8.8.8.8 veya Cloudflare’in 1.1.1.1 gibi genel DNS servislerine güvendiğinde bile, saldırının DNS sorgularını engelleme ve değiştirme yeteneğiydi. Yaygın olarak güvenilen DNS servislerini atlama yeteneği, StormBamboo’nun operasyonunun dikkate değer karmaşıklığını vurguluyor.

// İlgili Öyküler

- İnternet servis sağlayıcısının torrent trafiğini engellemek için 600.000 müşteri bilgisayarına kötü amaçlı yazılım yüklediği iddia edildi

- 500 dolarlık bu lazer hackleme cihazı, çipleri vurarak aygıt yazılımı sırlarını açığa çıkarıyor

“Eğlenceli/korkutucu kısım bu – bu, İSS’nin DNS sunucularının hacklenmesi değildi,” dedi Volexity CEO’su Steven Adair Ars Technica’ya. “Bu, İnternet trafiği için ağ altyapısının bir uzlaşmasıydı.”

StormBamboo, macOS için MACMA’nın yeni varyantları ve Windows için POCOSTICK (aynı zamanda MGBot olarak da bilinir) dahil olmak üzere birkaç kötü amaçlı yazılım ailesi dağıttı. MACMA’nın son sürümü, GIMMICK kötü amaçlı yazılım ailesine önemli kod benzerlikleri gösteriyor ve bu ikisinin birleşmiş olabileceğini gösteriyor.

Bir durumda, bir macOS cihazının tehlikeye atılmasının ardından StormBamboo, RELOADEXT adlı kötü amaçlı bir Google Chrome eklentisi dağıttı. Internet Explorer uyumluluk modunda sayfaları yüklemek için bir araç olarak gizlenen bu eklenti, aslında tarayıcı çerezlerini saldırgan tarafından kontrol edilen bir Google Drive hesabına sızdırdı.

Benzer saldırılara karşı korunmak için kuruluşlar tüm yazılım güncelleme süreçlerinde HTTPS uygulamalı, ağ altyapısını düzenli olarak denetlemeli ve güncellemeli, güncellemeler için güçlü dijital imza doğrulaması kullanmalı, olağandışı DNS etkinliğini izlemeli ve DNS zehirleme girişimlerini tespit edebilen ağ güvenliği izleme araçlarını kullanmalıdır.

Volexity bu belirli saldırı biçiminin bugün gerçekleşip gerçekleşmediğini belirtmese de, genel olarak DNS saldırıları dünya çapındaki kuruluşlar için büyük bir endişe kaynağı olmaya devam ediyor. Sadece 2024’ün 1. çeyreğinde 1,5 milyon DNS DDoS saldırısı bildirildi. DNS sahteciliği, önbellek zehirlenmesi, DNS sunucularına DDoS saldırıları, DNS ele geçirme ve DNS tabanlı kötü amaçlı yazılım dağıtımı dahil olmak üzere şu anda birden fazla DNS saldırısı biçimi etkin. Bu arada, yeni DNS saldırısı türleri de ortaya çıkıyor.

Bir örnek, DNS sunucularındaki güvenlik açıklarını kullanarak hedef sistemi bir trafik seline boğan bir DDoS saldırısı türü olan DNS amplifikasyon saldırılarıdır. Bu saldırılar 2023’ün 4. çeyreğinde bir önceki yıla göre %117 artış gösterdi.